Unsere Produkte im Überblick

Hardware Übersicht

Mini PC

- Handlich und platzsparend

- Montage an Bildschirm-Rückseite

Office PC

- Alltägliche Büro-Arbeiten

- Für Office-Anwendungen

High End PC

- CAD-Anwendungen

- Leistungsintensive Programme

Industry Notebook

- Einsatz in Werkstätten und auf Baustellen

- Stoßfest und robust durch Magnesiumgehäuse

- Entspiegeltes Display

Office Notebook 15"

- Für Büro und Home-Office-Arbeiten

- Aluminium Gehäuse

- Beleuchtete Tastatur

High End Notebook 17"

- Für Büro- und Home-Office-Arbeiten

- Mit leistungsstarker Grafikkarte für CAD

- Beleuchtete Tastatur

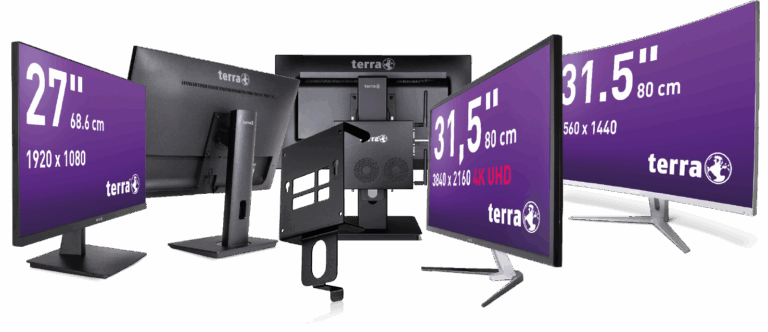

Bildschirme

- Von 21,5" bis 31,5"

- Full-HD bis 4K Auflösung

- Inkllusive Lautsprecher

- Optional Höhenverstellung

- Optional mit Montageaufnahme für Mini PCs

- Curved Monitore

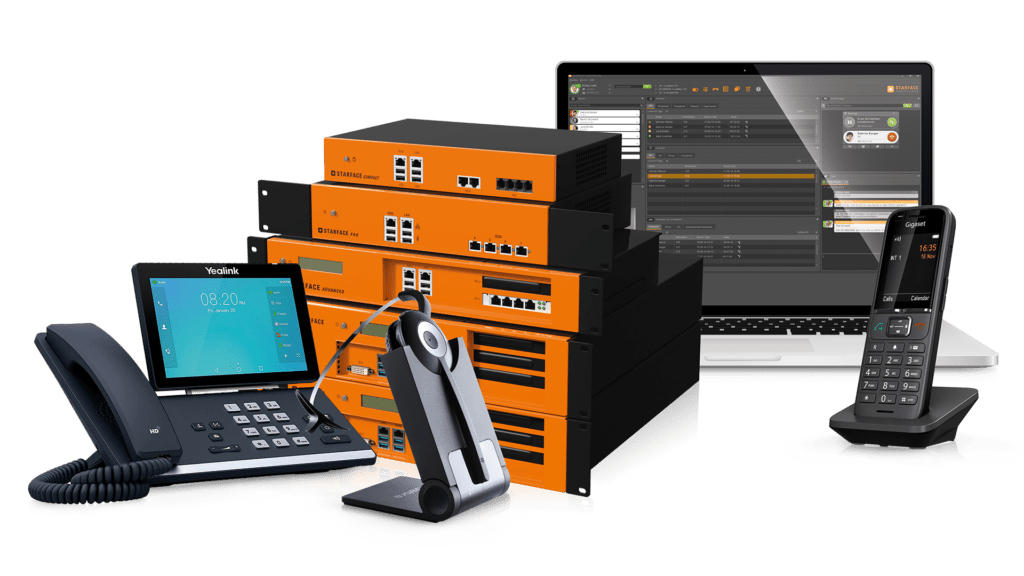

Mini Server

- Für kleine Unternehmen

- Sehr leise Betriebe

- Wenig Wärmeentwicklung

Standard Server

- Für aufwendige Aufgaben

- Virtualisierung mehrerer Server-Systeme

- Erspart Anschaffung mehrerer Server-Hardware

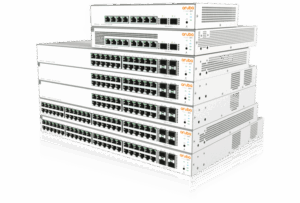

Switches (Netzwerkverteiler)

- Verbindung aller Geräte (Server + PCs)

- Verbindung zwischen mehreren Gebäuden

- Für Kupfer und Glasfaser-Verkabelung

- POE: Versorgt Telefone, Kameras, Acesspoints mit Strom

Tablets + Zubehör

- Mobilität für unterwegs

- Gerät als Tablet auch mit Tastatur nutzbar

- Inklusive Zubehör wie Schutzhüllen, Touch-Stifte, Maus + Tastatur